ArsTechnica

ArsTechnica

趋势网(微博|微信)讯:物联网设备所出现的一个又一个事故给人们敲响了警钟。今天,Vizio的智能电视又给我们带来了警示,因为Vizio懒得去验证它连接的服务器的HTTPS证书的安全性,Vizio智能电视受到了中间人攻击。

![]() 转走储户1800万银行员工喝药轻生

转走储户1800万银行员工喝药轻生 ![]() 上科大39岁教授营救至亲溺水去世

上科大39岁教授营救至亲溺水去世 ![]() 南开大学已成立调查组

南开大学已成立调查组

Avast安全公司的研究人员发现在研究Vizio的模型时发现Vizio广播用户的浏览习惯的指 纹,不管用户在安装的时 候同不同意隐私权协议。更甚者,研究人员发现了智能电视的一个缺点,那就是一个黑客潜在攻击向量,它企图进入用户的家庭网。

候同不同意隐私权协议。更甚者,研究人员发现了智能电视的一个缺点,那就是一个黑客潜在攻击向量,它企图进入用户的家庭网。

特别是,当Vizio电视连接到互动电视(tvinteractive.t)的时候,它接收自签名的伪造证书。互动电视网(tvinteractive.t)是一个平均每秒钟就会被电视访问一次的网站。在研究了与服务器通讯的数据之后,研究人员发现,服务器发送给电视的命令被嵌入了记号。Vizio电视不是测试HTTPS证书的可行性,而是在接收数据之前检查数据最后的校验和。这个校验和是含有秘密暗码的命令的MD5散列值。

研究人员不能使用传统的破解方法去找出salt是哪个。因此他们反而使用一些逆向工程有创造性地列举电视的整个文件系统。很快,他们发现了一个纯文本文件,它包含了这个salt,但是他们拒绝透露这个salt的名称。然后,他们可以使用他们的中间人攻击来阅读电视发送给服务器的数据和扮演服务器发送指令给电视。通过这样,他们可以解码整个电视和互动电视(tvinteractive.t)之间通信的二进制流了,那个被CognitiveNetwork公司操作的二进制流。

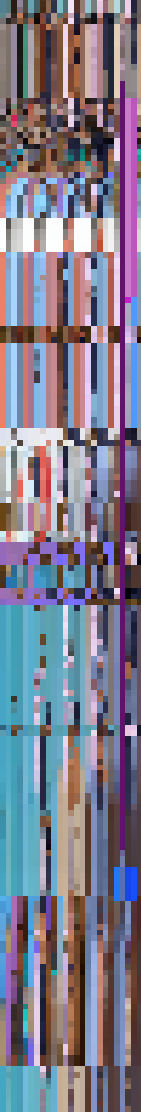

右图就是一台Vizio智能电视的用户浏览习惯。每一行像素点都代表一秒钟。研究人员进行试验模拟攻击者去强迫电视播放它潜在的多余内容。

在这方面,我们有一个可能的通过智能电视的存在于家庭网或办公网络的攻击向量,它可以被劫持DNS和恶意控制传送给电视的数据。因为这个电视默认调用了一个控制服务器而且不查实控制服务器的真实性。它允许攻击者在没有任何输入端口的情况下进入。

研究人员也说:“Vizio官方对Avast安全公司给它发送的安全隐患报告也做出了反应。Vizio现在也发布了安全升级补丁来弥补这个漏洞。Avast说,这个补丁应该被独立安装。Ars怀疑自我安装更新的要求和很好奇Vizio做了什么去保证电视安装授权的补丁的安全性。但是我们认为制造商无罪。”

上个星期的一篇关于Vizio电视追踪用户的浏览习惯并把它发送给广告商的文章引起了很大的关注。同样令人不安的是,这次攻击透漏出了物联网开发商经常性犯低级错误,这些错误会给用户带来泄露信息的安全隐患。这样的错误就连微软、苹果这些大公司都花了很大的力气去防范,就是现在,它们也还在奋斗。