ArsTechnica

ArsTechnica

![]() 患者曝名医让儿子代诊致其流产

患者曝名医让儿子代诊致其流产 ![]() 天涯社区将正式恢复访问

天涯社区将正式恢复访问 ![]() 央视曝光劣质驱蚊产品

央视曝光劣质驱蚊产品

一年多来,僵尸网络控制了大约4000多台Linux网络服务器,并向其发送垃圾邮件。这种恶意攻击最终还是被控制住了。

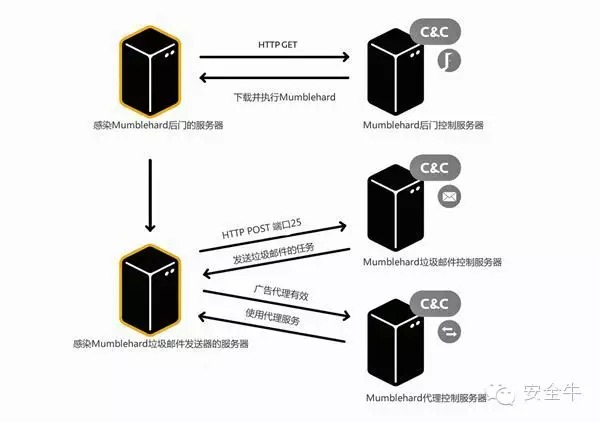

正如Mumblehard,僵尸网络是由高度熟练的开发人员所发明的,它利用了一种“Packer”的形式来遮掩这种使网络运行的源代码,这种代码以Perl脚本为基础,是一个攻击者可以进入的后门,邮件守护进程向服务器发送大量的垃圾信息。这些与损害机器操作相关的指令服务器也可以发送邮件到Spamhaus,这是一个反垃圾邮件组织,这个组织会把任何入侵了实时复合组织列表,也就是CBL,并且以Mumblehard为基础的IP地址加入黑名单,这也就是通过反垃圾邮件服务来维护网络安全。

ESET,一个电脑安全软件公司的研究人员在一篇周四发表的博客中表明:“有一个脚本可以自动监测CBL所有垃圾邮件僵尸服务器的IP地址,如果一个服务器被列入了黑名单,这个脚本就会强迫IP地址的退市。为了避免自动化,这种请求是通过CAPTCHA,即全自动区分计算机和人类的图灵测试所被保护的。但是OCR,这种光符阅读器(如果它不能运行的话,就是一种来自外部的指令)却是来攻克这层保护的软件。”

在2014年底,也就是ESET工作人员关于Mumblehard调查研究的之后几个月,公司的研究人员与爱沙尼亚的执法人员和行业合作伙伴共同研究怎么攻克这些僵尸服务器。在今年的二月份,这个团队控制住了这些从属于指令服务器的IP地址,从而研究人员就可以深入研究这些僵尸网络。这些受到感染的机器并没有与攻击者的控制服务器相连接,而是和由移除参与者所操作的良性机相联系。通过对传入流量的分析,研究人员大致估计应该有4000台服务器受到了恶意攻击。

研究人员至今仍然不知道这个恶意软件Mumblehard是如何最先对服务器进行攻击的。起初,他们猜测,恶意软件利用了内容管理系统的漏洞,比如说,Wordpress或者是与它有关的插件。而针对控制服务器的分析表明,他们的猜测是错误的。然而,正如系统破坏的消毒一样,报告到天坑服务器的机器数量也在缓慢增长。

恶意软件的攻击详情

ESET在发布的报告中声称:

“Mumblehard主要由Perl脚本组成,这些脚本经过加密和封装之后嵌入到了ELF二进制文件中。在某些情况下,Perl脚本中包含另一个ELF可执行文件。Perl脚本被封装在由汇编语言编写的ELF二进制文件中。相比于一般的恶意软件,Mumblehard更加复杂。”

在这些恶意软件活动中,专家们分析出两种不同的恶意活动后门。一个是通用的后门,用来接收C&C服务器发送过来的指令;另一个是垃圾邮件后台程序。此外,专家们发现Mumblehard恶意软件与Yellsoft公司有所关联,该公司主要销售DirecMailer软件,利用Yellsoft公司的软件可以发送大量的电子邮件。同时,向恶意软件发送指令的C&C服务器IP地址也显示是在Yellsoft公司的IP地址范围之内。